Verileriniz ister geleneksel bir şirket içi veri merkezinde isterse bir bulut ortamında bulunsun, veri koruma ilkeleri aynıdır. Bununla birlikte, bu ilkeleri uygulama şekli, geleneksel güvenlik ile bulut güvenliği söz konusu olduğunda oldukça farklıdır. Verileri buluta taşımak yeni saldırı yüzeyleri, tehditler ve zorluklar ortaya çıkarır, bu nedenle güvenliğe yeni bir şekilde yaklaşmanız gerekir.

Bulut Güvenliği Nedir?

Bulut güvenliği, bulut bilişim ortamları (veri merkezleri yerine) aracılığıyla çevrimiçi olarak depolanan verilerin hırsızlık, silinme ve sızıntıya karşı korunması anlamına gelir. Bulutun güvenliğini sağlamaya yardımcı olan birçok koruyucu yöntem vardır; bu önlemler arasında erişim denetimi, güvenlik duvarları, sızma testi, tokenization, sanal özel ağlar (VPN) ve genel internet bağlantılarının kullanılmaması yer alır.

Bulut Ne Kadar Güvenlidir?

Ağ güvenliğiyle ilgili endişeler söz konusu olduğunda, sorun bulutun kendisi değildir. Zorluklar, bu teknolojinin güvenliğine ve kontrolüne yönelik politikalar ve teknolojilerde yatar. Basitçe söylemek gerekirse, insan hatası buluttaki veri ihlallerinin en önemli nedenlerinden biridir.

Gartner’a göre, 2022 yılına kadar, bulut güvenliği hatalarının en az yüzde 95’i yanlış yapılandırmalar ve yanlış yönetim nedeniyle müşterinin hatası olacak.

Bu nedenle, bulutun güvenli olup olmadığı değil, müşterinin bulutu güvenli bir şekilde kullanıp kullanmadığı önemlidir.

Hatalı Yapılandırma Tarafından Risk Altına Alınan Bulut Güvenliği Örnekleri

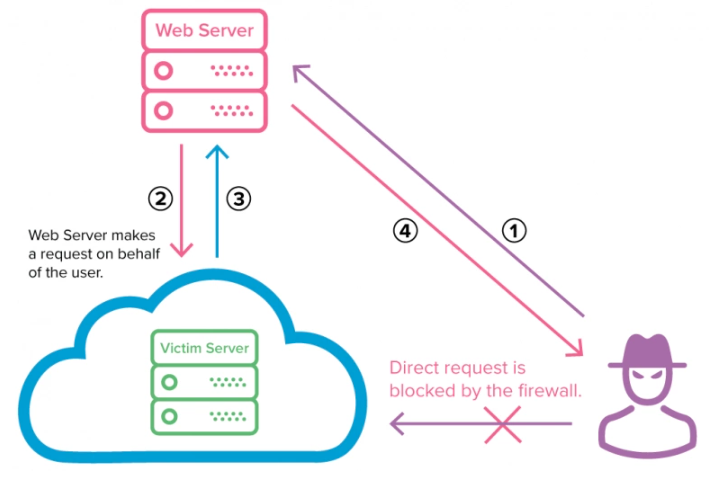

Çoğu zaman, yanlış yapılandırılmış bulut tabanlı sistemler veri ihlallerine yol açar. Örneğin, 2019’da Capital One, geleneksel hacker kalıplarını takip etmeden 100 milyondan fazla kişinin hassas verilerini çalan bir bilgisayar korsanı tarafından saldırıya uğradı.

İhlal, Capital One’ın AWS’de barındırılan operasyonlarında kullandığı yanlış yapılandırılmış bir açık kaynaklı web uygulaması güvenlik duvarının (WAF) sonucuydu. Yanlış yapılandırılmış WAF’ye, herhangi bir AWS veri grubundaki tüm dosyaları listeleme ve her dosyanın içeriğini okuma izni verildi. Yanlış yapılandırma, bilgisayar korsanının güvenlik duvarını kandırarak istekleri AWS’deki önemli bir back-end kaynağına iletmesine izin verdi.

İhlal gerçekleştiğinde, 100 milyon ABD vatandaşı etkilendi ve 140.000 sosyal güvenlik numarası ve 80.000 banka hesap numarası ele geçirildi. Toplamda, ihlal Capital One’a ortalama 150 milyon dolara mal oldu.

Bulut Güvenliği Neden Önemlidir?

Merkezi Güvenlik

Bulut güvenliği, güvenlik önlemlerini, bulut bilişimin verileri merkezileştirmesiyle aynı şekilde merkezileştirir. Trafik analizi, ağ olaylarını izleme ve web filtreleme merkezi olarak yönetilebilir ve daha az politika ve yazılım güncellemesi gerektirir. Bu da BT sürecini düzene sokar ve birden fazla sistemi izlemek yerine daha fazla teknik çalışma için zaman kazanmanızı sağlar.

Azalan Maliyetler

Bulut güvenliği, yönetim giderleri de dahil olmak üzere maliyetleri önemli ölçüde azaltabilen özel donanım ihtiyacını azaltır.

Azaltılmış Yönetim

Bulut güvenliği, insan etkileşimi ve müdahale ihtiyacını azaltır. Zamanı ve diğer değerli kaynakları tüketebilecek manuel güvenlik yapılandırmaları ve güncellemeleri yoktur. Tüm güvenlik yönetimi otomatik olarak ve merkezi bir konumda yönetilir.

Güvenilirlik

Doğru bulut bilgi işlem önlemleri, kullanıcıların çok az sorunla birden çok konumdan varlıklara güvenli bir şekilde erişmesine izin verebilir.

Bulut Güvenliği Tehditleri

Bulut ve geleneksel BT ortamlarının aynı tehditlerin çoğuna karşı koruma sağlaması gerekir. Tehditler aynı olsa bile, buluttaki kaynakları korumak için yeni çözümlere ihtiyaç vardır. Bulut, yeni tehditleri de beraberinde getirebilir.

Kapsayıcılar, Mikro Hizmetler ve Serverless

Buluttaki uygulamalar genellikle sunucusuz (serverless), mikro hizmet olarak veya kapsayıcılarda çalışır. Geleneksel güvenlik çözümleri, bu yeni teknolojilerin üstesinden gelebilecek donanıma sahip değildir. Bu yüzden tehditler farkedilmeden gelebilir.

Elastik Ölçeklenebilirlik

Bulut, doğası gereği dinamik ve esnektir. Bulutta görülen sık, ani ve hiper ölçekli değişiklikler, birçok geleneksel güvenlik çözümünü sekteye uğratacaktır.

Hibrit ve Çoklu bulut

Bir diğer benzersiz zorluk ise hibrit ve çoklu bulut mimarileridir. Farklı sağlayıcılardan gelen birden çok buluttan geçen trafiğin izlenmesi ve analizi, şirket içi güvenlik çözümleriyle zordur.

Artan Saldırı Yüzeyi

Bulut ortamları, giderek artan bir şekilde, güvenli olmayan güvenlik açıklarından yararlanmak isteyen bilgisayar korsanlarının saldırılarının hedefi haline gelir ve bu da onlara verilere erişme ve süreçleri kesintiye uğratma yeteneği sağlar. Yaygın saldırılar arasında kötü amaçlı yazılım, sıfır gün saldırıları ve hesap ele geçirme yer alır.

Görünürlük ve Kontrol Eksikliği

Bulut sağlayıcıları tam denetime sahipken ve altyapıyı müşterilerine göstermediğinde, bulut müşterilerinin varlıklarını ölçmesi veya ortamlarını görselleştirmesi zor olabilir.

Bulut Uyumluluğu ve Yönetişim

İşletmeler, süreçlerinin HIPAA, FDPR, PCI 3.2 ve NIST 800-53 gibi akreditasyon programlarıyla uyumlu olmasını sağlamaktan sorumludur. Bulut ortamlarında her zaman mükemmel bir görünürlük olmadığı için bu zor olabilir. Denetimler ve sürekli uyumluluğun sağlanması için genellikle özel araçlar gerekir.

Buluttaki güvenlik tehditlerini ele almanın en iyi yolu bulutta yerel bir güvenlik çözümüdür. Bu çözümler, günümüzün çeşitli mimarilerini işleme yetenekleriyle bulutta oluşturulmuştur.

Bulut Güvenliği Neden Farklıdır?

Bulut kaynaklarını korumak için özel olarak oluşturulmuş bulutta yerel güvenlik çözümleri, geleneksel şirket içi güvenlik çözümlerinin zorlandığı yerlerde mükemmelleşir. Bulut ve geleneksel güvenlik çözümlerinin büyük zorlukları nasıl ele aldığının aşağıdaki tabloda bulabilirsiniz:

| Zorluk | Bulut Güvenliği | Geleneksel Güvenlik |

| Görünürlük | Hem şirket içi hem de bulut kaynakları izlenir. Farklı konumlardaki şirket içi kaynaklar, her sitede ek güvenlik araçları olmadan izlenebilir. | Şirket içi kaynakların izlenir, bulut kaynaklarının izlenmesi sınırlıdır. |

| Dağıtım | SaaS modeli, donanım veya yazılım dağıtma ihtiyacını ortadan kaldırır. Değişiklik yönetimi, tesis, tedarik vb. konularda zaman kazandırır. Yerleşik bir platformda çalışır, bu nedenle dağıtım sorunları nadirdir. | Güvenlik cihazları tedarik edilir, her sahaya gönderilir, kurulur ve yapılandırılır. Yeni altyapı ve ilk yapılandırma göz önüne alındığında, dağıtım sorunları yaygındır. Gartner, SIEM dağıtımlarının %50’sinden fazlasının başarısız olduğunu söylemektedir. |

| Time to Value | Hızlı dağıtım, yerleşik ve güncellenmiş içerik, güncellenmiş kullanım durumları, basitleştirilmiş kullanıcı deneyimi; güvenliği yalnızca birkaç saat veya gün içinde başlatmanıza olanak tanır. | Tipik proje yaşam döngüsü (tedarik edin, gönderin, kurun, yapılandırın, ayarlayın) değer elde etmek için zamanın yavaşlamasına neden olur. Kullanım senaryolarını güncelleme, yönetme ve çalıştırma vb. için uzun döngüler gereklidir. Çoğu dağıtım 9 aydan uzun sürer ve genellikle ilk yılda değer sağlayamazsınız. |

| Bakım | Bulut hizmeti sağlayıcısı (CSP) tarafından yönetilir. Satıcılar genellikle platformu her gün, özellikleri ve hataları ise daha sık günceller. | Şirket içi BT ve güvenlik ekipleri tarafından yönetilir. |

| Toplam Sahip Olma Maliyeti ve Yatırım Getirisi | Opex tabanlı Tüketim modeli Aboneliğe dayalı Uzun vadeli sözleşmeler yok Uygun değilse satıcıların değiştirilmesi kolay Düşük riskli çözümler Geri ödeme genellikle 6-9 ay Abonelik maliyeti, toplam sahip olma maliyetinin neredeyse %70’ini kapsar. | Capex’e dayalı Büyük bütçe yatırımları Uzun planlama ve dağıtım döngüleri Lisans maliyeti, toplam sahip olma maliyetinin yalnızca %9’udur. Donanım/SW/tesisler ve diğer gizli maliyetler söz konusudur. Gelecek çeyrek/yıl için fiyatlandırmayı tahmin etmek zordur. |

| Güncellemeler ve Yamalar | Bulut satıcıları, paylaşılan sorumluluk modeli aracılığıyla güncellemeler ve yamalarla ilgilenir. Yama uygulanmamış sistemler için düşük güvenlik açığı riski içerir. | Periyodik bakım aralıkları ve planlı kesintiler gerektirir Yamasız sistemler güvenlik için büyük bir tehdittir. |

| Kapasite Planlama ve Esneklik | Kapasite için planlamaya gerek yoktur. Esnek ölçeklendirme, planlanmamış kapasite planlamasını halleder. Mevsimsellik inişler ve çıkışlar zahmetsizce halledilir. | HW, SW ve lisanslama, ara sıra meydana gelen trafik artışları veya zirveler için aşırı kapasite için planlanmalıdır. Toplam sahip olma maliyetiniz mevsimsel zirvelere göre tasarlanmalıdır. |

Bulut Güvenliği Nasıl Etkin Bir Şekilde Dağıtılır?

1. Güvenilir yazılım kullanın

Yalnızca bilinen ve güvenilir kaynaklardan gelen yazılımları kullanın. Bulutta neyin devreye alındığını, nereden geldiğini ve kötü amaçlı kod potansiyeli olup olmadığını anlamak önemlidir.

2. Uyumluluğu anlayın

Kişisel ve finansal bilgiler de dahil olmak üzere verilerin nasıl kullanıldığını düzenleyen katı uyumluluk yasaları vardır. Gerekli düzenlemeleri kontrol edin ve bulut ortamının uyumluluğunuzu korumanıza yardımcı olup olmayacağı konusunda bir anlayış oluşturun.

3. Yaşam döngülerini yönetin

Yaşam döngüsü yönetimi, ihmal edilen örneklerin önlenmesine yardımcı olabilir. Güncel olmayan örnekler, dağıtılmış güvenlik yamaları olmadığından bir güvenlik riski gönderebilir.

4. Taşınabilirliği düşünün

Bunu yapmak için bir plan olmasa bile, iş yüklerini başka bir buluta taşıma yeteneği her zaman olmalıdır.

5. Sürekli izlemeyi kullanın

Çalışma alanlarını sürekli olarak izlemek, güvenlik ihlallerinin önlenmesine yardımcı olabilir.

6. Doğru insanları seçin

Tüm personelin bulut güvenliğinin inceliklerini anlaması önemlidir. Bir üçüncü taraf sağlayıcıya geçme seçeneği varsa, ekibinin iyi donanımlı ve bilgili olduğundan emin olmanız gerekir.

0 Comments